Los Puntos Clave de Veeam Backup for Microsoft Office 365 v7

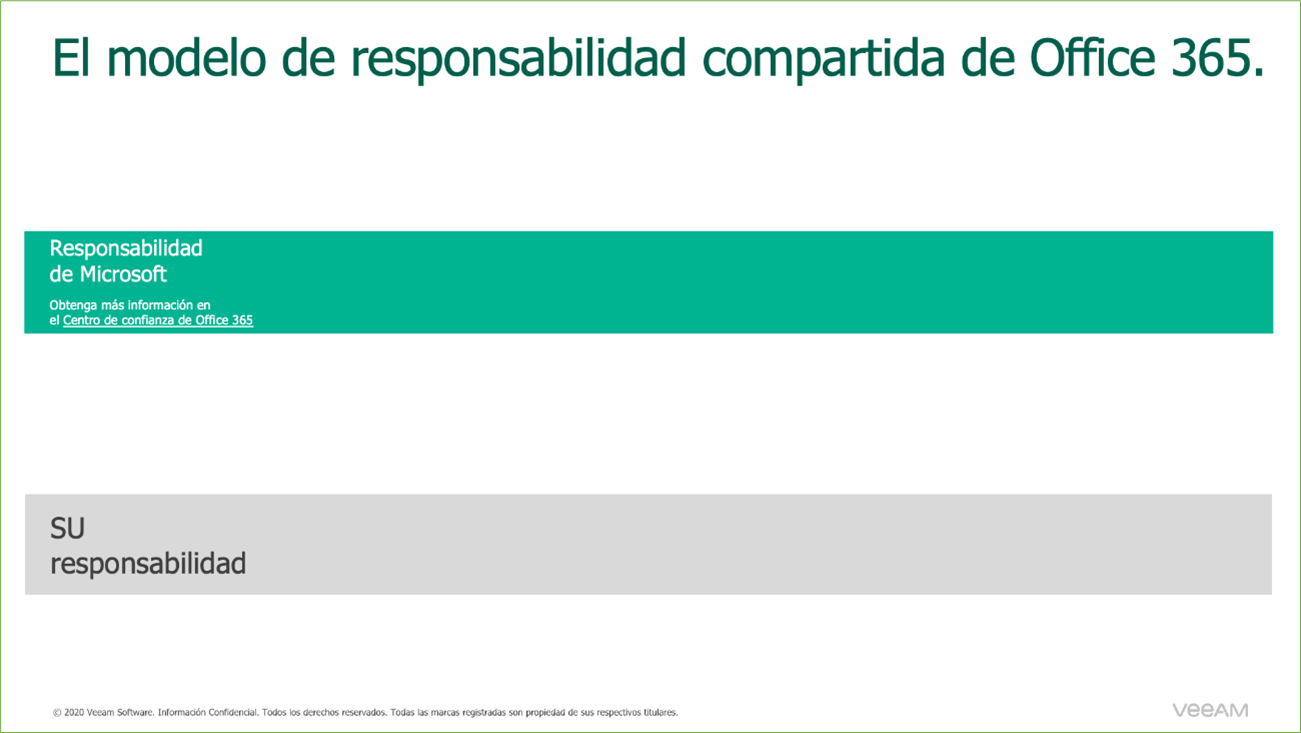

Veeam Backup es una solución de software de protección de datos y backup que permite a las empresas realizar copias de seguridad y recuperación de sus sistemas y datos de manera eficiente y segura.

Veeam Backup se utiliza comúnmente en entornos virtuales y de nube, lo que permite a los usuarios proteger sus datos en cualquier entorno, ya sea en la nube pública o privada.

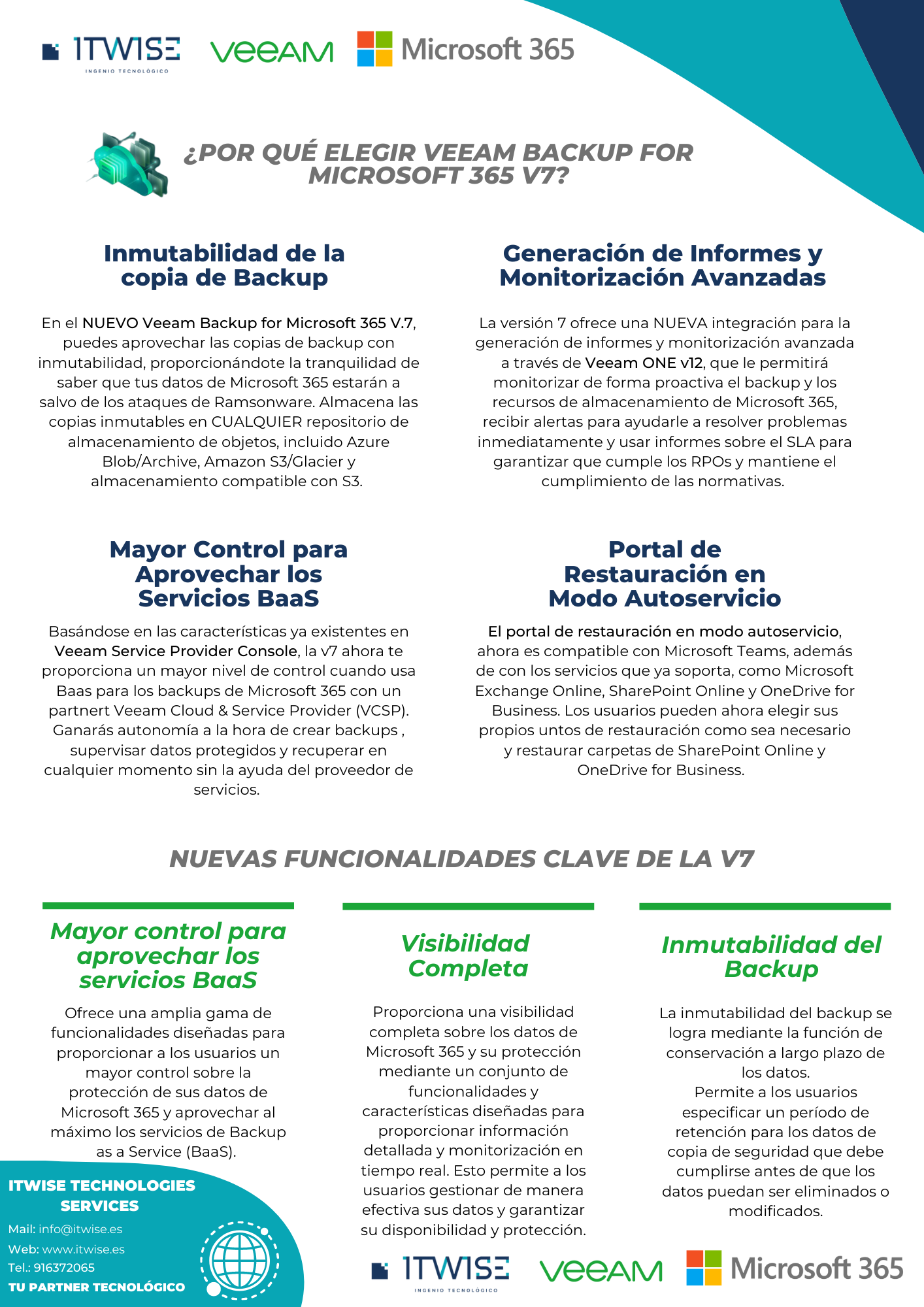

En cuanto a las novedades de Veeam Backup for Microsoft 365 v7, esta nueva versión ofrece una serie de mejoras y características nuevas. Algunas de las novedades más destacadas son las siguientes:

-

- Soporte para protección de datos de Exchange Online y SharePoint Online de Microsoft Teams: Veeam Backup for Microsoft 365 v7 permite a los usuarios realizar copias de seguridad y recuperación de los datos de Exchange Online y SharePoint Online que se utilizan en Microsoft Teams

- Restauración granular de Microsoft Teams: Con esta nueva versión, los usuarios pueden restaurar elementos de Microsoft Teams de forma granular, lo que permite restaurar elementos específicos como chats, archivos o canales

- Mejoras en la protección de datos de OneDrive for Business: Veeam Backup for Microsoft 365 v7 incluye mejoras en la protección de datos de OneDrive for Business, lo que permite a los usuarios realizar copias de seguridad y restauración de los datos de OneDrive de forma más eficiente

- Soporte para Microsoft Graph API v1.0: Veeam Backup for Microsoft 365 v7 utiliza la versión más reciente de la API de Microsoft Graph, lo que permite a los usuarios realizar copias de seguridad y restauración de los datos de forma más eficiente.

- Mejoras en la gestión de políticas de retención: Con esta nueva versión, los usuarios pueden gestionar las políticas de retención de forma más eficiente, lo que permite configurar las políticas de retención para adaptarse mejor a las necesidades de la empresa.

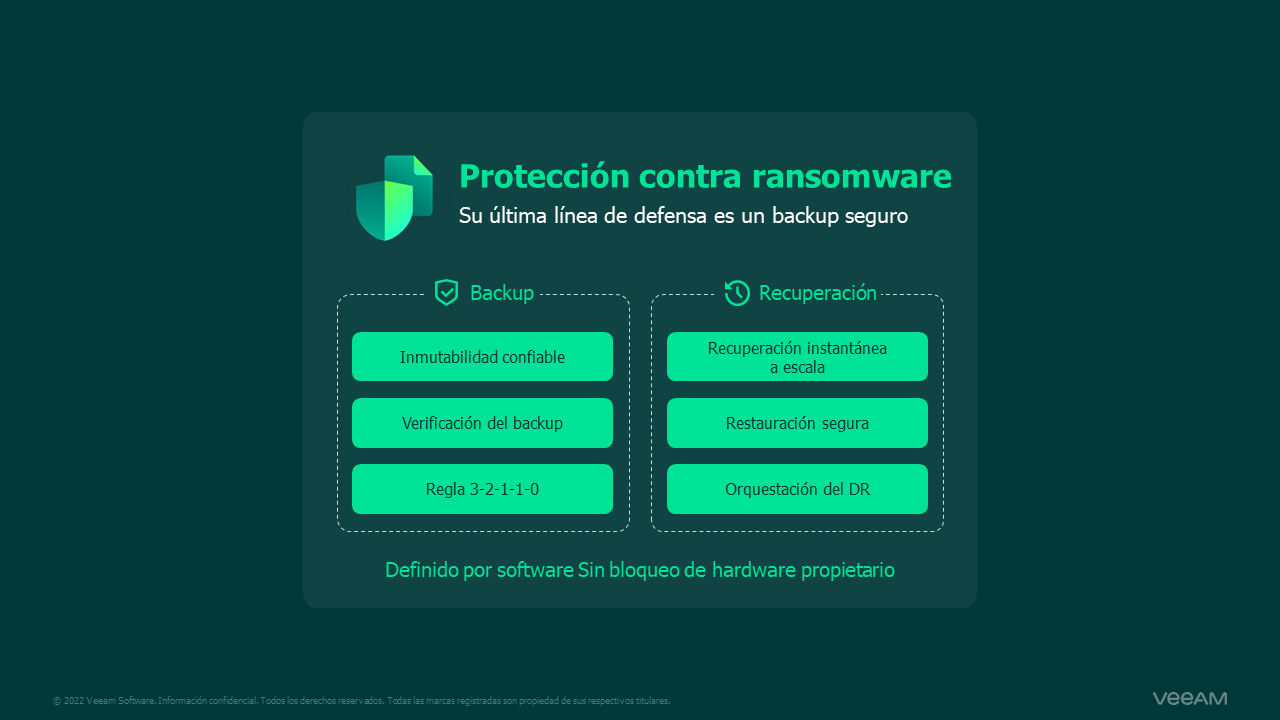

La inmutabilidad del backup es una funcionalidad clave en la protección de datos, ya que garantiza que las copias de seguridad no puedan ser modificadas o eliminadas durante un período de tiempo especificado. En Veeam Backup para Microsoft Office 365, la inmutabilidad del backup se logra mediante la función de conservación a largo plazo de los datos (LTD, por sus siglas en inglés).

La función LTD de Veeam Backup para Microsoft Office 365 permite a los usuarios especificar un período de retención para los datos de copia de seguridad que debe cumplirse antes de que los datos puedan ser eliminados o modificados. Durante este período de tiempo, los datos están protegidos de la eliminación accidental o malintencionada, así como de la corrupción de datos.

Además, Veeam Backup para Microsoft Office 365 v7 utiliza tecnologías de hash para asegurar que los datos de la copia de seguridad no se puedan modificar sin ser detectados. La función de hash calcula un valor numérico único para cada bloque de datos en la copia de seguridad y, a continuación, almacena estos valores junto con los datos de la copia de seguridad. Si se detecta cualquier modificación en los datos de la copia de seguridad, los valores de hash no coincidirán y se activará una alerta.

Por finalizar, Veeam Backup para Microsoft Office 365 v7 ofrece una función de conservación a largo plazo de los datos y tecnologías de hash para garantizar la inmutabilidad de los datos de copia de seguridad. Estas funcionalidades ayudan a garantizar la integridad y la disponibilidad de los datos de Microsoft 365 en caso de una eliminación accidental o malintencionada, así como de la corrupción de datos.

La visibilidad completa

La visibilidad completa es una funcionalidad clave en la protección de datos, ya que permite a los usuarios monitorear y gestionar los datos de Microsoft 365 y sus copias de seguridad de manera efectiva. En Veeam Backup para Microsoft Office 365, la visibilidad completa se logra mediante una serie de funcionalidades y características diseñadas para proporcionar a los usuarios una comprensión completa de sus datos y su protección.

Algunas de las funcionalidades y características que proporcionan visibilidad completa en Veeam Backup para Microsoft Office 365 son:

-

- Dashboard y reportes: Veeam Backup para Microsoft Office 365 proporciona un dashboard centralizado y reportes detallados para que los usuarios puedan supervisar el estado de las copias de seguridad, el uso del almacenamiento y la protección de los datos críticos.

- Monitorización de las operaciones: Veeam Backup para Microsoft Office 365 permite monitorizar las operaciones en tiempo real, lo que incluye el proceso de copia de seguridad, la recuperación de datos, el uso del almacenamiento y el rendimiento del servidor.

- Configuración centralizada: Veeam Backup para Microsoft Office 365 permite gestionar la configuración de la protección de datos de Microsoft 365 en toda la organización desde un único panel de control.

- Información detallada sobre los objetos: Veeam Backup para Microsoft Office 365 proporciona información detallada sobre los objetos de Microsoft 365 protegidos, incluyendo el estado de la copia de seguridad, el historial de versiones y los datos de retención.

- Alertas y notificaciones: Veeam Backup para Microsoft Office 365 proporciona alertas y notificaciones en tiempo real para informar a los usuarios sobre cualquier problema o error en el proceso de copia de seguridad o recuperación de datos.

Finalmente, Veeam Backup para Microsoft Office 365 proporciona una visibilidad completa sobre los datos de Microsoft 365 y su protección mediante un conjunto de funcionalidades y características diseñadas para proporcionar información detallada y monitorización en tiempo real. Esto permite a los usuarios gestionar de manera efectiva sus datos y garantizar su disponibilidad y protección.

Mayor control para Aprovechar los Servicios BaaS

Veeam Backup para Microsoft Office 365 ofrece una amplia gama de funcionalidades diseñadas para proporcionar a los usuarios un mayor control sobre la protección de sus datos de Microsoft 365 y aprovechar al máximo los servicios de Backup as a Service (BaaS). Algunas de las funcionalidades clave incluyen:

-

- Políticas de retención flexibles: Veeam Backup para Microsoft Office 365 permite a los usuarios definir políticas de retención personalizadas para sus datos de Microsoft 365, lo que les permite controlar exactamente cuánto tiempo se deben conservar los datos de copia de seguridad.

- Selección de objetos de Microsoft 365: Veeam Backup para Microsoft Office 365 permite a los usuarios seleccionar qué objetos de Microsoft 365 se deben incluir en las copias de seguridad, lo que les da un mayor control sobre qué datos se protegen y cómo se protegen.

- Recuperación granular: Veeam Backup para Microsoft Office 365 proporciona opciones de recuperación granular, lo que significa que los usuarios pueden restaurar objetos individuales (como correos electrónicos, contactos y calendarios) sin tener que restaurar todo el conjunto de datos.

- Protección de datos en la nube: Veeam Backup para Microsoft Office 365 ofrece opciones de protección de datos en la nube, lo que significa que los usuarios pueden proteger sus datos de Microsoft 365 en la nube y almacenar las copias de seguridad en la nube, lo que les permite aprovechar los servicios de BaaS.

- Monitorización y gestión centralizadas: Veeam Backup para Microsoft Office 365 permite a los usuarios monitorizar y gestionar todas las copias de seguridad de Microsoft 365 desde un panel de control centralizado, lo que les da un mayor control sobre la protección de sus datos y les permite aprovechar al máximo los servicios de BaaS.

Veeam Backup para Microsoft Office 365 proporciona a los usuarios un mayor control sobre la protección de sus datos de Microsoft 365 y les permite aprovechar al máximo los servicios de BaaS. Con políticas de retención flexibles, selección de objetos de Microsoft 365, recuperación granular, protección de datos en la nube y monitorización y gestión centralizadas, los usuarios pueden proteger sus datos críticos de manera efectiva y garantizar su disponibilidad y protección.

Habrás entendido que Veeam Backup for Microsoft 365 v7 es una solución de protección de datos de Microsoft 365 mejorada que ofrece una amplia gama de características y mejoras para garantizar la seguridad y la recuperación de los datos de la empresa en cualquier entorno.

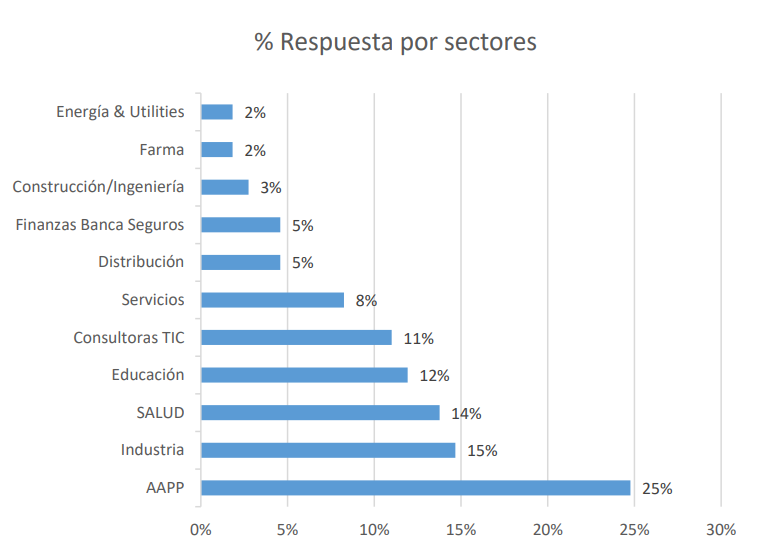

En el equipo de ITWISE llevamos años trabajando con esta herramienta y su evolución la seguimos muy cerca, ya que realizamos la implementación de proyectos de BackUp en nuestros clientes, lo que consideramos una ventaja para disponer de las últimas novedades sobre los avances de Veeam.

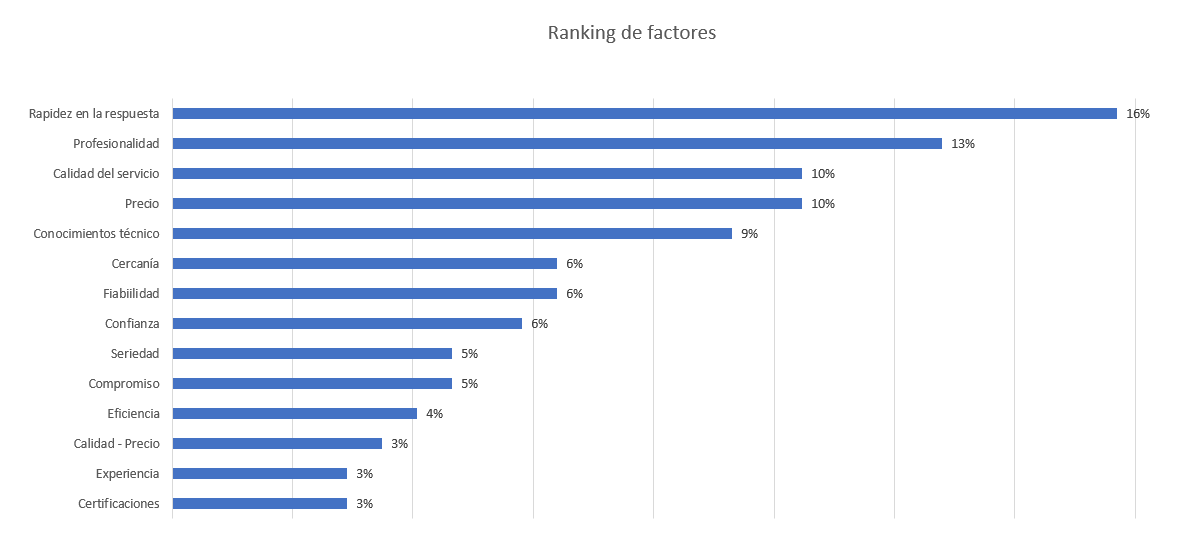

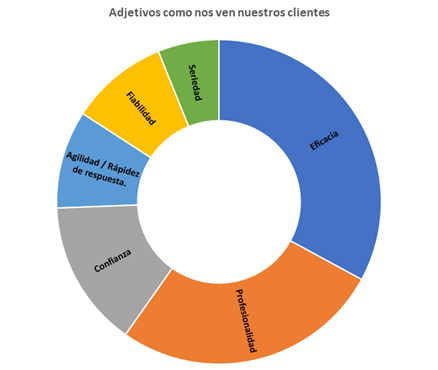

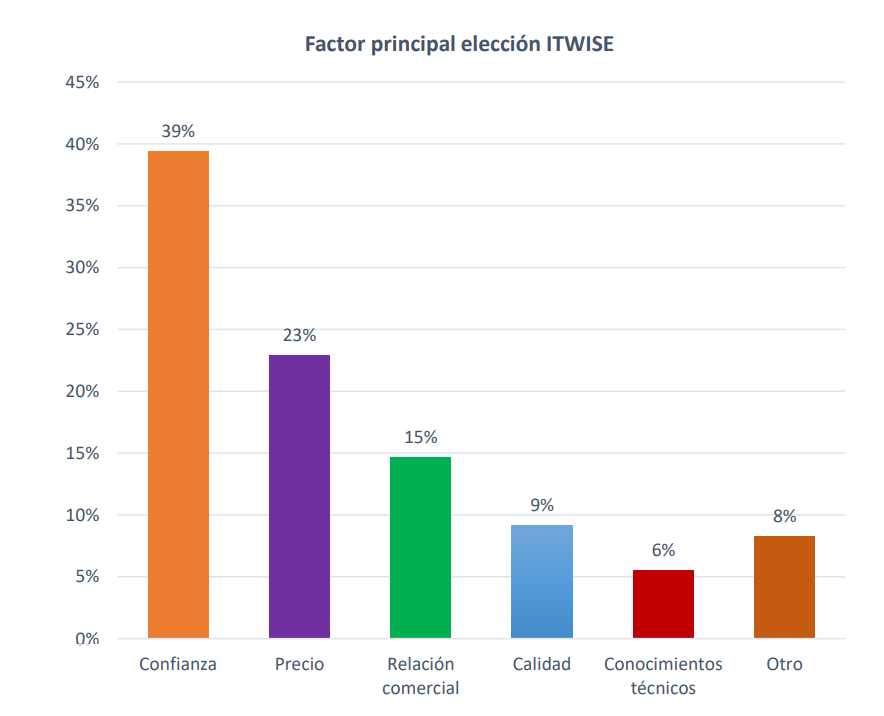

Nuestros clientes nos definen como “rápidos, efectivos y de confianza”, por eso llevan años solicitando nuestros servicios y adaptándose a los cambios del entorno tecnológico.

Cuenta con nosotros para los proyectos IT de tu empresa. ¿Hablamos?

ITWISE TECHNOLOGIES SERVICES

E-mail: info@itwise.es

Tel. 91 637 20 65